Время от времени сталкиваюсь с просьбами, касающимися программ для проведения компьютерного тестирования (MyTestX и easyQuizzy), которые заключаются либо в извлечении файла теста из .exe-файла (в случае с MyTestX), либо в открытии защищенного паролем теста.

Набросал "деревянный" последовательный мануал для тех, кому необходимо самостоятельно извлечь тест или сделать, чтобы редактор позволял открыть тест при вводе любого пароля.

Нам понадобится отладчик, например, OllyDbg и программа для упрощенной работы со структурой PE-файла, например, CFF Explorer, также нам понадобится редактор тестов (элементарно ищется в Google), который мы будем "исправлять", и файл, содержащий тест, который необходимо открыть.

Перейти к описанию про easyQuizzy

Перейти к модифицированным редакторам для открытия тестов без пароля

Снимаем пароль с тестов MyTestXPro (.mtx)

Утилита для извлечения теста (.mtf/.mtx) из .exe-файла (пароль kaimi-io)

Для начала, разберем самую тривиальную проблему: как извлечь из .exe-файла файл с тестом - .mtf (речь о MyTestX).

Берем .exe-файл, который содержит тест (я воспользовался экземпляром с форума) и открываем его в CFF Explorer. Сразу же переходим в раздел "Resource Directory" в колонке слева, далее, в списке справа, ищем "Resource Directory Entry ... AKA: RCData", открываем выпадающий список и в нем ищем "Resource Directory Entry ... AKA: MTA".

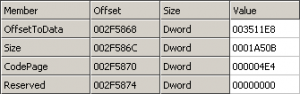

Этот ресурс фактически является .mtf-файлом, который нас интересует. Теперь нам необходимо извлечь его. Для этого обратимся к дочернему элементу последнего вышеупомянутого ресурса - "Resource Data Entry". Выделим его и увидим в нижней половине окна его атрибуты, нас интересуют поля "OffsetToData" и "Size".

Запомним значение поля "OffsetToData" и переключимся на "Address Converter" в списке слева. Теперь введем значение в поле RVA - мы получили физическое смещение интересующего нас ресурса относительно начала файла ("File Offset").

Воспользуемся встроенным hex-редактором, который расположен в нижней части окна и пометим это место (правая клавиша мыши, "Begin Of Block"), теперь прибавим к "File Offset" значение поля "Size", которое я упоминал выше: 003437E8 + 0001A50B = 0035DCF3 (значения указаны в hex, у вас значения могут отличаться), переместимся по этому адресу (кнопка с изогнутой стрелкой), отметим это место (правая клавиша мыши, "End Of Block"). Осталось сохранить выделенный фрагмент в отдельный файл. Снова нажмем правую клавишу, выберем Copy->Into New File, укажем имя файла, и готово (dx предлагает упрощенный метод: CFF Explorer->Resource Editor->RCData->"MTA"->правой кнопкой мыши Save Resource (Raw)).

Мы получили .mtf-файл, который можно открыть в редакторе тестов MyTestX - MyTestEditor. Однако, тест может быть защищен паролем. Давайте рассмотрим, как модифицировать редактор тестов, чтобы файл с тестом открывался при вводе любого пароля.

Запускаем редактор тестов MyTestEditor и отладчик OllyDbg. Аттачимся OllyDbg к процессу MyTestEditor (File->Attach). Мы оказываемся внутри ntdll.

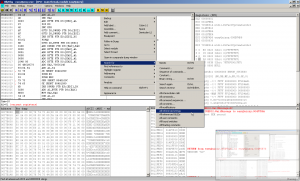

Нажимаем Debug->Run и возобновляем работу приложения. Далее нажимаем правую клавишу где-нибудь в левом верхнем окне отладчика. В появившемся меню выбираем Go to->Expression, в появившемся окне вводим ReadFile (имя функции WinAPI, которая скорее всего будет использоваться для чтения содержимого файла с тестом).

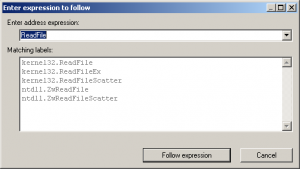

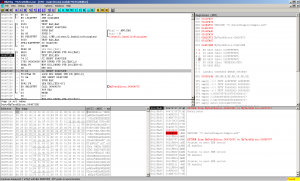

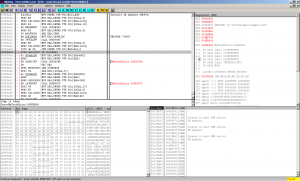

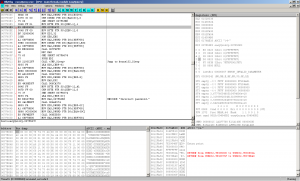

В списке снизу выбираем kernel32.ReadFile и нажимаем "Follow expression". Мы находимся в начале функции ReadFile, теперь нам необходимо поставить breakpoint, чтобы отследить обращение программы к функции. Ставим breakpoint, для этого нажимаем правой клавишей на подсвеченной линии ассемблерного кода и выбираем Breakpoint->Toggle. Вообще, прежде чем ставить breakpoint, лучше сначала в MyTestEditor вызвать диалог открытия теста, иначе придется пропускать много обращений (F9) к ReadFile из не интересующих нас мест, их можно определить по значению на верхушке стек-фрейма (правое нижнее окно отладчика, строка с текстом "Return from kernel32.ReadFile to ..."). Интересующий нас вызов будет выглядеть приблизительно так:

Как только мы поймали нужное обращение (оно произойдет, когда мы в диалоге открытия теста выберем наш тест, защищенный паролем, и нажмем "Открыть"), посмотрим внимательнее в правое нижнее окно отладчика (в нем мы видим содержимое стека), прокрутим окно вниз в поисках строки, которая представляет собой полный путь к файлу с тестом (нас интересует этот стек-фрейм, так как скорее всего он был сформирован в интересующей нас функции).

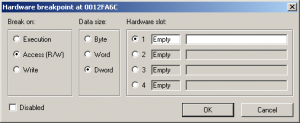

Поставим hardware breakpoint, чтобы отследить обращение по этому адресу. Для этого выберем строчку, которая содержит путь к тесту, нажмем правой клавишей мыши и выберем Breakpoint->Hardware... В открывшемся окне в первой колонке (Break on), выберем Access (R/W) и нажмем OK.

Продолжим выполнение программы (F9 или Debug->Run). Через какое-то время программа в очередной раз остановится, сработает наш свежепоставленный hardware breakpoint. У меня место срабатывания выглядело как-то так:

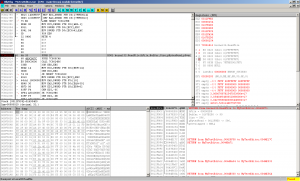

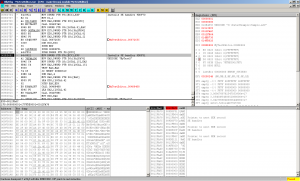

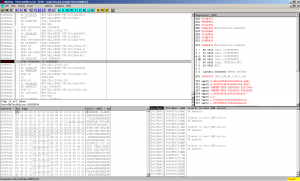

Напоминает какую-то промежуточную функцию для работы с файлом, поэтому воспользуемся несколько раз опцией Debug->Execute till return (Ctrl+F9), пока не окажемся в более "высокоуровневом" участке кода, где строится основная логика обработки файла с тестом.

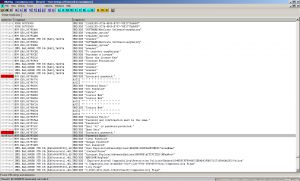

Полистаем код. Нас интересуют всевозможные условные переходы (je, jne, jz, jnz и так далее), которые перепрыгивают более-менее внушительные фрагменты кода, скажем от 5 инструкций. Некоторые участки я сразу пропустил, где, как мне показалось, производятся неинтересные действия, как, например, в этом фрагменте:

Напоминает проверку версии теста. Мне так сразу показалось, но можно убедиться и опытным путем, поставив breakpoint на инструкции условного перехода и поменяв значение Z-флага в окне регистров справа, когда выполнение программы прервется на этом участке. Пролистаем немного вниз и наткнемся на следующую группу условных переходов:

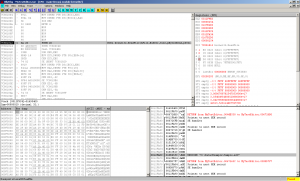

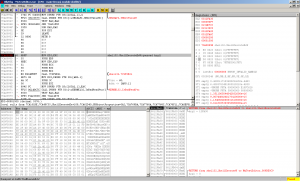

Попробуем в лоб поменять Z-флаг на каждом переходе. То есть в MyTestStudent у нас открыт диалог выбора файла с тестом, мы ставим breakpoint на одном из переходов, в диалоге выбираем файл с тестом, который защищен паролем, наблюдаем окно, запрашивающее ввод пароля, вводим туда произвольный текст, после этого у нас должен сработать ранее установленный breakpoint, меняем Z-флаг и продолжаем выполнение программы нажатием F9.

Мы увидим, что на вышеупомянутых двух переходах, при изменении Z-флага программа завершает свою работу, после этого запускается браузер, где открывается сайт с фрагментом законодательства: какая-то самопальная "защита" от простого взлома. Однако, при изменении логики условного перехода, который расположен чуть ниже, мы видим, что в программе предварительно открывается тест, хотя после этого программа все равно завершает свою работу и открывает браузер.

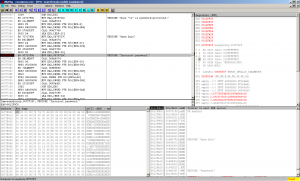

Для открытия браузера скорее всего используется функция WinAPI ShellExecute. Проверим наше предположение: снова нажимаем правую клавишу где-нибудь в левом верхнем окне отладчика, в появившемся меню выбираем Go to->Expression, в появившемся окне вводим имя нашей функции, переходим в начало функции и ставим там breakpoint. Снова выполним модификацию логики последнего, интересующего нас, условного перехода, и наш breakpoint срабатывает:

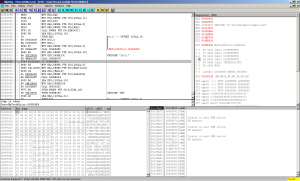

Воспользуемся несколько раз Debug->Execute till return (или Ctrl+F9), чтобы вернуться из недр shell32.dll и попасть в модуль MyTestEditor (следим за заголовком окна отладчика, там где в данный момент написано "[CPU - main thread, module shell32]"). Почти сразу попадаем в подобное место:

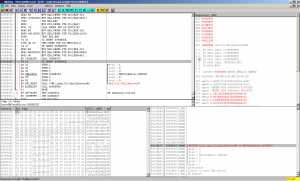

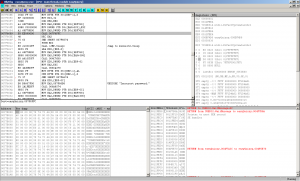

Здесь мы видим еще один условный переход, который нам необходимо исправить (на лету, либо заменив условный переход на безусловный - jmp). Получается, что нам нужно подправить два условных перехода, чтобы получить возможность открывать защищенный тест, вводя любой пароль. Заменим и проверим:

Мой тестовый .mtf-файл, защищенный паролем, открылся без проблем (ссылки на модифицированный редактор и пример файла с тестом находятся в конце статьи). После внесения необходимых изменений, нажимаем правой клавишей в левом верхнем окне отладчика, выбираем Edit->Copy all modifications to executable, в появившемся диалоге указываем имя файла и получаем модифицированный редактор тестов.

Переходим к той же самой проблеме открытия защищенных тестов, созданных с помощью программы easyQuizzy. В этом случае тест представляет собой .exe-файл, однако нет необходимости проводить с ним какие-то дополнительные манипуляции - редактор умеет открывать такие файлы.

Давайте запустим редактор файлов easyQuizzy, отладчик OllyDbg, подсоединим отладчик к процессу (здесь и далее я не буду детализировать тривиальные моменты работы с отладчиком, как в тексте до этого) и возобновим работу процесса. В этот раз воспользуемся другим способом поиска участка кода, который необходимо исправить. Как вы могли заметить, при открытии защищенного паролем теста, программа выдает сообщение "Incorrect password" (у меня язык интерфейса переключен на английский). Будем отталкиваться от этого.

Переключимся на основной исполняемый модуль easyQuizzy в отладчике (View->Executable modules, двойной клик по имени модуля, убедитесь, что в заголовке окна присутствует текст: "...module easyQuizzy"). Нажмем правой клавишей мыши в окне отладчика и найдем все строковые ресурсы, на которые существуют ссылки в исполняемом коде.

Перед нами появится перечень строк в одной большой таблице, найдем в ней строки с сообщением о некорректном пароле и поставим на них breakpoint'ы.

Пробуем открыть защищенный тест и тут же ловим срабатывание breakpoint'а.

Почему? Скорее всего программа подгружает необходимые строковые ресурсы при открытии теста, опираясь на некоторые внутренние идентификаторы. Бегло осмотрев функцию, где мы оказались, можно сделать вывод, что ничего особого интересного здесь не происходит. Единственный примечательный момент, это условный переход, отвечающий за отображение подсказки к паролю - ссылка на строку "Password hint:" в коде. Давайте рассмотрим функцию, откуда была вызвана эта функция (либо воспользовавшись Execute till return, либо посмотрев адрес возврата в стеке).

Мы оказались внутри занимательной функции, где можем наблюдать пропуск довольного большого фрагмента кода по условному переходу, вдобавок пропускаемый фрагмент содержит ссылку на строку "Incorrect password.".

Но как мы вообще попадаем в этот фрагмент кода? Прокрутим листинг немного вверх и увидим гораздо более интересный условный переход: он позволяет пропустить даже вызов функции, которая отображает нам диалог ввода пароля.

Пробуем изменить логику его работы (например, забиваем условный переход NOP'ами) - вуаля, защищенный тест открывается не запрашивая пароль.

Подведем итог: как мы видим, защита теста паролем в общем-то номинальная и ее легко преодолеть при наличии базовых навыков работы с отладчиком.

Файлы с тестами, на которых я проводил эксперименты: cкачать.

Оригинальные редакторы тестов: MyTestX и easyQuizzy.

Модифицированные редакторы тестов, позволяющие открыть тест, не зная оригинального пароля:

☯ mega.co.nz: MyTestX-mod, easyQuizzy-mod

☯ sendspace.com: MyTestX-mod, easyQuizzy-mod

есть у кого сломанный mytesteditor версий 11? 10 версия не распознает файлы mtx...

Не сохраняет в формате mtf , сохраняет в не понятном формате под название фал

Нужно самому изменить формат на mtf. В имени файла дописываешь .mtf

а нет, все разобрался

что то у меня не выходит взломать my test editor. У кого получилось помогите пожалуйста

Если тест создан на 11й версии, как вытащить MTX файл?

exelab.ru/f/

@Kaimi,

Низкий тебе поклон))) за модифицированный MyTestEditor. Нет предела радости)))

Привет) я интересуюсь дизассемблерированием. Немного знаю язык ассемблера. Я нашел свой способ взломать mytestxpro mystudent. Во время тестирования внедряюсь в процессы(с помощтю CE(cheat engine)(скомпилировал скрипты в .exe) и меняю значения допустим вместо оценка 2 выдает всегда оценка 4 тоже меняю, вот токо как поменять процент выполненых заданий. Как проценты отображены в ассемблере? Или может есть анологично CE чтобы искал в процентах и допустим слова в тесте на подобии(хорошо или плохо)? Через Hex тоже некатит там защита стоит от crack, кстати незнаешь какая там защита? Сделай в своем сайте чтобы изображения можно было прикреплять.

http://cs.smith.edu/dftwiki/index.php/CSC231_Floating-Point_Assembly_Examples

http://www.cheatengine.org/forum/viewtopic.php?t=553250

rabin2 -S MyTestEditor.exe

...

idx=09 addr=0x00000000 off=0x00000000 sz=0 vsz=16714295 perm=-rwx name=.vmp0

idx=10 addr=0x00000400 off=0x00000400 sz=18924544 vsz=18924094 perm=-rwx name=.vmp1

...

http://vmpsoft.com/

http://i.imgur.com/fnLvzkx.png

Kaimi, нужна помощь, пробовал все сделать по инструкции, но не выходит( а ответы очень нужны(

https://dropmefiles.com/204JQ

В конце статьи ссылка на MyTestX-mod. В чем проблема скачать и открыть?

У меня тесты с версией MytestX-mod не совпадают, а на http://mytest.klyaksa.net/htm/download/index.htm этой версии нету вот скриншот http://SSMaker.ru/b3695abf/

На официальном сайте есть ссылка на конвертеры до версии 10.2

http://mytest.klyaksa.net/htm/download/ConverterMyTestAllOld.rar

а как мне из версии 10.2 в версию 10.1 перевести? т

Все спасибо огромное разобрался))

Спасибо огромное за статью и ссылки! Студенты на Вас молятся :)

У меня запароленный файл теста .mtx (новая версия), и никак не получается его открыть. Пробовал сделать всё по инструкции, ничего не вышло. Есть ли у вас модифицированный MyTestEditor с открытием файлов .mtx, или может есть способ конвертировать до более старой версии?

https://kaimi.io/2015/09/opening-protected-mytestxpro/

Здравствуйте. Прочитала вашу статью, все понятно, но у меня тест в формате mtf. и не получается его конвертировать в mtx, поскольку запрашивается файл в формате exe.Что можно сделать?

В статье и написано про .mtf.

Для .mtx - https://kaimi.io/2015/09/opening-protected-mytestxpro/

Привет, дружище! Помоги пожалуйста один тест такой взломать, для тебя это дело плёвое,я уверен, а я пробую не получается, руки у меня кривые видать, не то,что у тебя, мегамозг)))) В долгу не останусь. пиши на email если что. Заранее спасибо, надеюсь, что откликнешься на мой зов))

Плииз нужна помощь не могу достать ответы и теста (https://yadi.sk/d/DQNz3zlOmBt4e)

Такая проблемка вроде в начале все получилось достал mtx из exe.но В MyTestEditor

выдает ошибку хотя сзади во время ошибки виден тест.Помоги пожалуйста

Вот сам тест(exe) http://rghost.ru/8zBJYKPJx

Вот Файл (mtx) http://rghost.ru/6qD6jG756

Вот скриншот ошибки

http://images.vfl.ru/ii/1452632861/81cd9e06/11041198.png

Сдампил бы еще раз, просто дамп не до конца корректный вышел

https://www.sendspace.com/file/2nn84y

Попробовал еще раз опять эта ошибка по твоей ссылке не переходит.

Можешь выложить файл ответов .А то завтра экзамен а сам не сдам

А нет скачалось большое спасибо тебе.

Хелпани плиз, сделал все по инструкции, однако эдитор не видит файл, плюс расширение не встало мтф, прописываю в ручную не помогает. В общем вот - https://www.sendspace.com/file/9etbgv

Плохо прописываешь расширение значит. google -> как изменить расширение файла в windows

я нормально его прописываю, я имею ввиду что прога автоматом не дает мтф, а когда я прописываю вручную эдитор пишет что неверный файл теста

Может тест сделан старой версией редактора, на официальном сайте есть утилиты, которые сконвертируют тест в более новую версию.

Здравствуйте, прогораю на шаге где в окне надо прописывать ReadFile, пишет что идентификатор нераспознаваем. Можете еще что-нибудь посоветовать?

Или есть у вас есть время посмотрите пожалуйста, буду очень признателен http://rghost.ru/6xJZjzcnq

Воспользовался вашей ссылкой на сендспейсе, всё вскрыло, спасибо за статью

Сделай видео как открывать файлы, чето не коякуются,

Как открыть .mtf файл минуя пароль в MyTestEditor 3.0.4.1?

Быть может есть крякнутый.

тест https://yadi.sk/d/GWiL3XWapX7uT

На официальном сайте есть конвертеры mtf-файлов в формат последних версий редактора

Можно ли узнать конфигурацию конкретного готового теста.

интересуют дати прохождения.

Открыть в редакторе и посмотреть

Снимите пожалуйста пароль)Я слышал есть Mystudentredactor ломаный на версию 10.2.0.3, если можна ссылочку...

Вот тест с которго снять пасс http://rghost.ru/7ZN7JFwxs

В конце публикации ссылочка, скачай и открой, не вижу проблемы.

спасибо большое!Извинте за невнимательность)

Добрый вечер , хотел спросить могли бы вы помочь в подобной ситуацие но тут используется программа Assistent https://yadi.sk/d/sjRQ7Id9rRexd

и вот тест (.ask) https://yadi.sk/d/-UmMURUWrRexo

Думал, может подойдет ваша инструкция и к данной программе, но слаб в данной сфере и не особо получается , постоянно иду по кругу.

Запускаешь AssistentBuilder, зажимаешь левый Alt и набираешь 0177 на цифровой клавиатуре (можно экранную клавиатуру Windows использовать), отпускаешь Alt. Слева внизу, там где написано "Готово", должен поменяться текст на "Готово.".

После этого открываешь тест и вводишь пароль: tana793

Тест должен открыться. Любой тест должен открываться таким образом.

https://www.youtube.com/watch?v=Aae_RHRptRg

спасибо большое

очень помогли !)

Добрый вечер! Скажите, а тесты формата .srt в программе test maker есть возможность открыть?

Не знаю, не сталкивался

Здравствуйте, надо взломать пароль в тесте версии 10.1 Помогите пожалуйста, буду очень признателен!

Ссылки на модифицированный редактор есть, процесс извлечения теста из exe описан. Если версия не подходит - на официальном сайте есть конвертеры версий тестов.

Здравствуйте.Где можно скачать Cff explorer?

В статье активная ссылка на первом упоминании CFF Explorer

Здравствуйте! Возникла такая проблема, когда нужно найти файл MTA...Его там просто нет,есть файлы с другими расширениями, но нужного нет. и что в данной ситуации нужно выбирать ?

Где выбирать? Суть вопроса неясна.

Здравствуйте , помогите пожалуйста вытащить тесты из этой программы https://yadi.sk/d/Mcd0OHRGrsHwh

Процесс вытаскивания, как и софт, описан в этой и еще одной статье, ссылка на которую есть в начале, возьмите и вытащите, если требуется.

спасибо ,уважаемый!

Есть тест mtf - https://yadi.sk/d/AoIoHWr5sKkyK Как разгадать от него пароль для импорта в xml формат? Пришел к вам с Античата, помогите пожалуйста, спасибо!

В конце статьи есть ссылка на редактор, открыть им, снять пароль и пересохранить

Редакторы приклепленные к статье, не открывают файлы с тестами(

пишет: Неверный тип файла с тестом!

Тогда не знаю

Привет, а с 11 версии mtx тест можно снять пароль? mytestxpro??

Попробуй программой для 10 версии, 11 не смотрел. Даже не знал про нее.

а что если есть тест и он даже не запаролен, но нужно вытащить из него ответы, в этом тоже помогает отладчик?

В этом помогает скачивание с официального сайта редактора тестов.

прописыва. ReadFile, пишет что идентификатор нераспознаваем. Можете еще что-нибудь посоветовать?

Скачать исправленные версии по ссылкам в конце статьи

Доброго времени суток. Прошу вашей помощи, ибо я - рукожоп. Нужны вопросы - ответы. За вознаграждение=) Ссылка на MyTest. https://yadi.sk/d/l_NIXDLb34kr6D Заранее спасибо. С уважением...

http://rgho.st/6dvCv5FmV

Не работают ссылки

☯ mega.co.nz: MyTestX-mod, easyQuizzy-mod

☯ sendspace.com: MyTestX-mod, easyQuizzy-mod

ПОМОГИТЕ!!!!

Все ссылки рабочие

Пробовал почти всеми браузерами, и тремя компьютерами......

не загружает!

Взял простой Firefox, открыл ссылку, неожиданно все работает

http://i.imgur.com/BZ4rP3Q.png

Спасибо огромное и за статью и за мод.файл! Все сработало отлично!

Перехожу в раздел "Resource Directory" в колонке слева, нахожу "Resource Directory Entry ... AKA: RCData", а дальше нет этого раздела "Resource Directory Entry ... AKA: MTA".

Следует убедиться, что тест именно MyTestX, а не MyTestXPro или вообще от другой программы

Здравствуйте! А если именно MeTestXPro, то можно его как-нибудь взломать?

В начале статьи ссылка на статью про Pro версию

Как сложить "File Offset" (003425Е8) и значение поля "Size" (00001А50) ?

Можно просто нажать в Resource Editor правой клавишей на ресурсе и выбрать Save Resource Raw

Большое спасибо! Получилось!

Здравствуйте, можете пожалуйста помочь, имеется mtf файл, который при открытии его в MyTestEditor запрашивает пароль. Я пробовал снять с него защиту с помощью Вашей инструкции, но увы, в работе с дебагером запутался и не смог дальше работать. Можете ли вы убрать с него пароль ?

Вот ссылка на всякий случай - https://ru.files.fm/u/sqg559s2#_

Заранее спасибо большое.

В конце статьи ссылка на пропатченный редактор, который открывает без пароля

Отлично, спасибо Вам огромное.

Добрый вечер

Открыл запароленный тест, но вывести в бумажный не выходит. Кидает на сайтик со статьей .

Про бумажный - не в курсе

Спасибо большое!